Araştırmacılar, Microsoft‘un Salı günü yayınladığı bir acil durum yamasının, Windows’un desteklenen tüm sürümlerinde, saldırganların virüslü sistemlerin kontrolünü ele geçirmesine ve seçtikleri kodu çalıştırmasına olanak tanıyan kritik bir güvenlik açığını tam olarak düzeltemediğini söyledi.

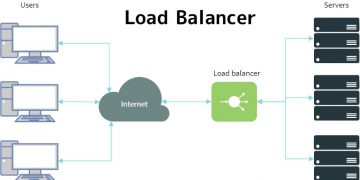

Halk arasında PrintNightmare olarak bilinen tehdit, yerel ağlarda yazdırma işlevselliği sağlayan Windows yazdırma biriktiricisindeki hatalardan kaynaklanmaktadır. Kavram kanıtı istismar kodu herkese açık olarak yayınlandı ve ardından geri çekildi, ancak diğerleri onu kopyalamadan önce değil. Araştırmacılar güvenlik açığını CVE-2021-34527 olarak takip ediyor.

“PrintNightmare” güvenlik açığı

Saldırganlar, yazdırma yetenekleri İnternet’e maruz kaldığında uzaktan bundan yararlanabilir. Saldırganlar, savunmasız bir ağın içinde ayak parmağını tutmak için farklı bir güvenlik açığı kullandıktan sonra sistem ayrıcalıklarını yükseltmek için de kullanabilir. Her iki durumda da, saldırganlar, yerel kullanıcıların kimliğini doğrulayan sunucu olarak herhangi bir Windows ağındaki güvenlik açısından en hassas varlıklardan biri olan etki alanı denetleyicisinin kontrolünü ele geçirebilir.

CERT Koordinasyon Merkezi’nde kıdemli bir güvenlik açığı analisti olan Will Dormann, “Bu, uzun zamandır uğraştığım en büyük anlaşma” dedi. güvenliği geliştirin. “Bir Windows etki alanı denetleyicisini tehlikeye atabilecek yama uygulanmamış bir güvenlik açığı için ne zaman genel bir açıktan yararlanma kodu olursa, bu kötü haberdir.”

Hatanın ciddiyeti ortaya çıktıktan sonra Microsoft , Salı günü bant dışı bir düzeltme yayınladı. Microsoft, güncellemenin “genel güvenlik açığını tamamen giderdiğini” söyledi. Ancak Çarşamba günü -yayınlanmasından 12 saatten biraz daha uzun bir süre sonra- bir araştırmacı, istismarların yamayı nasıl atlayabileceğini gösterdi.

Bilgisayar korsanlığı ve ağ yardımcı programı Mimikatz ve diğer yazılımların geliştiricisi Benjamin Delpy, Twitter’da “Dizeler ve dosya adlarıyla uğraşmak zor” diye yazdı.